7 maneras de hackear su teléfono inteligente y proteger sus datos

Seamos sinceros. No importa cuán inteligentes seamos al proteger nuestros datos privados en línea, siempre hay alguien más inteligente. El pirata informático experto siempre está al acecho en la jungla digital, esperando esa oportunidad inmaculada de atacar nuestra información confidencial y robarla. No es necesario decir que robar es limpiar nuestras cuentas bancarias o extraer información muy, muy confidencial. La CIA ha demostrado recientemente que ninguno de nosotros está completamente protegido de ataques de piratería. Entonces, esto es lo que debemos hacer para tener la máxima protección. Independientemente de si está utilizando un iPhone, iPad o Android, aquí hay 8 formas de proteger su teléfono inteligente.

7 maneras de hackear su teléfono inteligente & Mantenga sus datos seguros

Cómo hackear su teléfono inteligente

Actualizar constantemente el software & Firmware

Realice un seguimiento de todas las actualizaciones de software e instálelas en consecuencia tanto en su teléfono inteligente como en su computadora. Por supuesto, la actualización produce cambios perturbadores en la interfaz de su computadora a la que se ha acostumbrado. Pero el software anticuado es justo lo que los hacks buscan y aman. Por lo tanto, no actualizar les abre lagunas. Asegúrese de que las actualizaciones que aplique provengan de fuentes oficiales.

Además, no use herramientas no oficiales para “rootear” su teléfono (iOS lo llama “jailbreak”), a menos que esté absolutamente seguro de su actividad. Se pueden penetrar salvaguardas técnicas en teléfonos rooteados y espiar sus datos confidenciales se vuelve fácil.

Elige tus aplicaciones con cuidado

Al instalar una aplicación de teléfono inteligente, es posible que deba otorgarle permiso para acceder a sus archivos, cámara o escuchar a escondidas en su micrófono. Así que piense bien antes de decir sí, ya que estos pueden ser potencialmente abusados. Esto se aplica particularmente a los usuarios de Android, ya que su proceso de verificación de aplicaciones es bastante indulgente en comparación con el de Apple. Además, con Android también le permite instalar aplicaciones proporcionadas por terceros, también está creando una puerta para que las aplicaciones corruptas se infiltran en su teléfono. Así que no instales nada de sitios web desconocidos.

Hacer que sea difícil para los intrusos infiltrarse

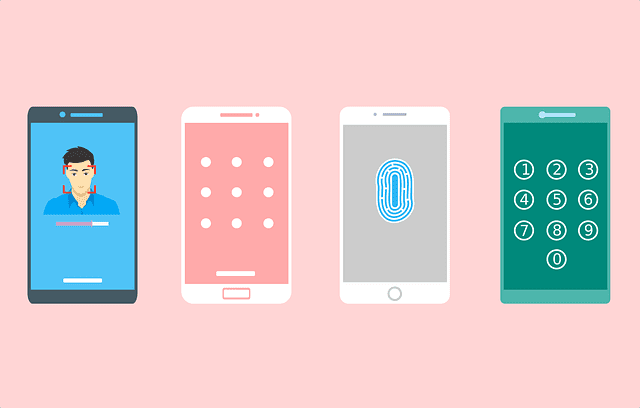

Cualquier persona que robe su teléfono puede causar grandes problemas. Así que mantenlo bloqueado cuando no lo uses. La noticia profunda es que tanto iOS como Android se pueden bloquear mediante un código de 6 dígitos. Alternativamente, opciones como reconocimiento facial o huellas dactilares podría usarse para proteger su información confidencial. También tenga cuidado con las opciones de “desbloqueo inteligente” que desbloquean el teléfono automáticamente cuando está en casa o cuando el reloj inteligente está cerca. Esto permite que un ladrón pase por alto su código de desbloqueo personal.

Hacer provisiones para rastrear & Bloquea tu teléfono

Aunque se llama pensamiento negativo, debe ser práctico y tener siempre en cuenta que existe la posibilidad de que su teléfono sea robado. Al mismo tiempo, debe asegurarse de que los datos almacenados en él estén seguros, pase lo que pase. Ciertos teléfonos avanzados tienen esta característica destacada por la cual todos los datos se borran automáticamente después de que el ladrón realiza un par de intentos fallidos e incorrectos con el código de acceso.

Otro servicio excelente proporcionado por Google y Apple es “encontrar mi dispositivo”. Esto puede ubicar su teléfono robado en un mapa mientras bloquea o borra sus datos de forma remota. Como usuario de Apple, puede acceder a esto a través del sitio web de iCloud. Puede habilitar este servicio en su teléfono yendo a Configuración > iCloud > Encontrar mi iphone. Google.com/android/devicemanager es la ID donde los usuarios de Android pueden acceder a este servicio.

No patrocinar funciones de inicio de sesión automático

El inicio de sesión automático seguro es una característica conveniente, ya que los teclados virtuales hacen que escribir una contraseña sea una tarea. También significa peligro como hacker para acceder a todas sus cuentas confidenciales en línea, solo necesita abrir su navegador. Por lo tanto, no use las funciones de inicio de sesión automático de su teléfono. Si lo hace, utilice una aplicación para la administración de contraseñas que estipule que debe volver a ingresar regularmente una contraseña maestra.

También abstenerse de usar la misma contraseña para más de un servicio o aplicación porque si se identifica esa contraseña específica, se puede acceder a toda su información privada. Esto es aplicable incluso cuando tiene mucho cuidado de mantener la seguridad de su teléfono inteligente como un elemento de máxima prioridad, ya que los piratas informáticos se infiltran regularmente en los servicios en línea para robar las credenciales de los usuarios, que luego se prueban en otros sitios diferentes. Puede crear contraseñas aleatorias seguras en segundos con esta útil herramienta.

Mantenga las aplicaciones individuales bloqueadas

Una contraseña o un código seguro pueden evitar que los ladrones entren en él, pero si le roban físicamente su teléfono, ¿qué debe hacer? La ventaja de Android es que las aplicaciones individuales se pueden bloquear, lo que garantiza que incluso si el ladrón pasa la pantalla de bloqueo, no puede acceder a su aplicación bancaria o su correo electrónico sin ingresar la segunda contraseña.

El sistema operativo Android no tiene esta capacidad, pero hay algunas aplicaciones gratuitas disponibles que lo proporcionan. AVG AntiVirus Free es una de esas aplicaciones. Sin embargo, los usuarios de iOS no pueden bloquear aplicaciones individuales directamente, pero pueden usar Folder Lock, disponible de forma gratuita en la App Store, que puede proporcionar protección con contraseña a sus carpetas y documentos, reduciendo así considerablemente la cantidad total de información confidencial accesible por un cibercriminal.

Usar VPN

VPN significa red privada virtual. Conectarse a un servidor VPN le permite cifrar todo su tráfico de Internet, protegiendo sus datos confidenciales de posibles piratas informáticos y espías en el proceso. El uso de una VPN es crucial si a menudo se conecta a puntos de acceso WiFi públicos en restaurantes, cafeterías, aeropuertos, escuelas u hospitales. Estos puntos de acceso WiFi gratuitos son especialmente susceptibles a los ataques cibercriminales. Puede descargar e instalar fácilmente una aplicación VPN en su dispositivo iOS o Android. Eche un vistazo a los mejores servicios de VPN para 2023 en esta revisión exhaustiva.

Cómo hackear su teléfono inteligente – Resumen

El tiempo que pasamos navegando por la web usando nuestros teléfonos inteligentes está creciendo continuamente. Ya sea enviando correos electrónicos, revisando nuestras cuentas de redes sociales o saldo bancario, o haciendo compras en línea. Desafortunadamente, la mayoría de las personas no toman las medidas necesarias para proteger sus datos cuando usan sus teléfonos, ya sea por pereza o ignorancia. No ponga en riesgo su información confidencial. Proteja su teléfono inteligente con los trucos y consejos que sugerimos anteriormente.