Обяснени и сравнени VPN протоколи

Обяснени VPN протоколи

Отказ от отговорност: Въпреки че съдържанието на този блог трябва да бъде технически правилно, то е адресирано до нетехническа аудитория. Поради това експертите по сигурността могат да се различават в мнението относно някои от споменатите бележки „ако има такива“.

Информация за VPN протоколи: PPTP

PPTP означава Протокол за тунелиране от точка до точка. Предимства на PPTP

- Лесна за настройка.

- На практика се поддържа на всяко устройство с VPN поддръжка.

- Ниска режийна и по този начин добра скорост.

Недостатъци на PPTP

- Ниско криптиране при 128 бита. Много недостатъци бяха открити при внедряването на MS PPTP. Ако търсите сигурност и поверителност, пуснете сега :).

- Сравнително нестабилен. Ако сте използвали PPTP преди, може да знаете, че понякога се изисква повече от веднъж за свързване. И връзките могат да паднат случайно.

- Сравнително лесен за блокиране от интернет доставчици.

- NSA дешифрира PPTP криптиран трафик с лекота. Тук няма изненади, имайки предвид най-новите инструменти за сигурност и правомощия за обработка на облаци, всеки експерт по сигурността, струващ парите си, вероятно би могъл без много пот.

Информация за VPN протоколи: L2TP / IPSec

L2TP или протокол за тунелиране на слой 2 не прави никакво криптиране само по себе си. Той просто осигурява тунела за маршрутизиране. VPN доставчиците обикновено използват IPsec за криптиране. Предимства на L2TP / IPSec

- Поддържа се на повечето съвременни устройства и ОС.

- Криптиране на 256bit.

- Лесна за настройка на MAC и Windows, тъй като се поддържа от самото начало.

- Не са известни големи уязвимости.

Недостатъци на L2TP / IPSec

- По-високото криптиране означава повече процесор, но като цяло това не е голям мод за съвременните устройства.

- Най-предизвикателно за конфигуриране на Linux сървър.

- По-високото криптиране с двойно капсулиране води до B / W хит. Колко зависи от вашето устройство и VPN сървъра / доставчика.

- Сравнително лесен за блокиране от ISP.

Информация за VPN протоколи: OpenVPN

OpenVPN е приложение с отворен код с персонализиран протокол за криптиране, базиран на SSL / TLS обмен на ключове. Предимства на OpenVPN

- Поддържа хардуерно ускорение с подобряване на скоростта.

- Може да преминава през защитни стени и NAT с голям успех. Можете да настроите OpenVPN на порт 443 TCP, това ще изглежда като HTTPS трафик и много трудно да се открие.

- Много стабилна и надеждна.

- Използва библиотеките на OpenSSL за криптиране. Важното тук е, че стартирате приложение с отворен код с библиотеки за криптиране, поддържано с отворен код. С други думи, широката общественост поддържа внедряването и коригирането на бъгове, тъй като те се появяват. Няма сенчести правителствени агенции или подозрителни недостатъци в дизайна.

Недостатъци на OpenVPN

- Ограничена поддръжка на устройства. Миналия път проверих, че има само шепа работещи OpenVPN приложения за не-корени Android и половината от тях не работеха на всички Android устройства.

- Ако използвате 128-битовия фиф, ще получите невярно чувство за сигурност. Така че, ако настройвате своя собствена OpenVPN промяна на сървъра на по-висок протокол за криптиране. Ако използвате OpenVPN от вашия доставчик на VPN, уверете се, че те не използват 128-битов Blowfish.

Информация за VPN протоколи: SSTP

SSTP a.k.a Протоколът за сигурно тунелиране на сокети използва TLS 3.0 над TCP порт 443 „HTTPS“ по време на писането. Това го прави сигурен и труден за блокиране. Предимства на SSTP

- Високо кодиране.

- Много трудно се открива и блокира. Използва HTTPS порта 443 / TCP, което улеснява SSTP да преминава през защитни стени и NAT.

- Поддържа се на всички Microsoft от Vista SP1.

Недостатъци на SSTP

- Не се поддържа от всички доставчици на VPN.

- Патентован протокол на Microsoft, не е наличен за публична проверка. Microsoft е известна с проблемите си със сигурността и сътрудничеството с различни държавни агенции.

- Ограничена поддръжка за устройства без MS.

Добавки за VPN протокол: TOR и двойно криптиране

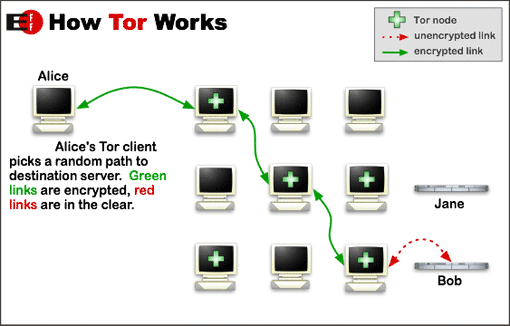

TOR: Tor е още една добавка, която може да се разглежда с и без VPN. TOR е онлайн безплатен софтуер, който е проектиран и създаден за борба с цензурата и защита на анонимността. Той работи, като добавя всички потребители на TOR към глобална мрежа и след това трафикът отскача между тези възли, преди да стигне до местоназначението им. По този начин го прави близо до невъзможно да регистрирате и проследявате произхода на вашия трафик.

Като се има предвид, че вашият трафик отскача през различни възли на други потребителски системи и сървъри, „макар и криптирани“, TOR прави бавен. Ако сте параноични обаче, можете да комбинирате VPN с TOR. Вижте илюстрация по-долу за това как работи TOR.

Tor Onion Network

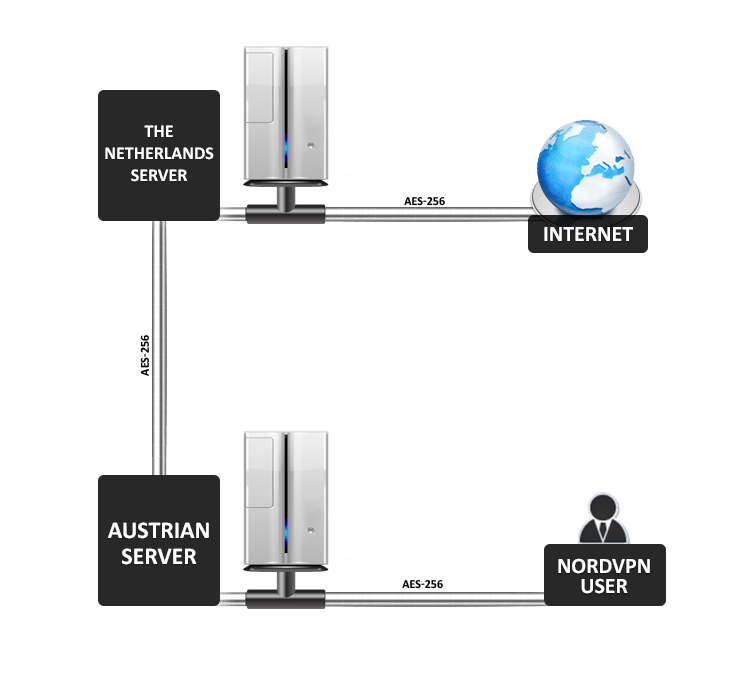

Двойно криптиране: Някои доставчици на VPN са започнали да предоставят двойно криптиране. Когато трафикът е криптиран между вашия компютър и VPN сървър, тогава VPN сървърът отново криптира трафика през връзка към втори VPN сървър. Оттам вашият трафик тръгва към интернет дестинацията. Това със сигурност подобрява анонимността, но малко съмнявам се в предимствата на двойното криптиране по отношение на силата на защита на данните. Вижте по-долу пример за това как DoubleVPN работи в NordVPN.

Двойно криптиране в NordVPN

VPN протоколи: допълнителни съображения

Дневници: Някои доставчици на VPN поддържат регистрационни файлове, други не. Ако изберете доставчик на VPN в САЩ, няма значение колко криптиране получавате, съгласно акта PATRIOT, VPN доставчиците трябва да предадат цялата информация при поискване. Ако изберете доставчик на VPN в ЕС, вие сте малко по-добри. Нещата са много по-сложни да стигнете до вашите данни. ЕС прави малко по-голям акцент върху личния живот на личния живот, отколкото правителството на САЩ. Ако сте параноик, можете да отидете за доставчик на VPN в Панама без VPN дневници за трафик, без регистрационни файлове за плащане и не е необходим валиден имейл адрес, пример за такъв доставчик е ExpressVPN.

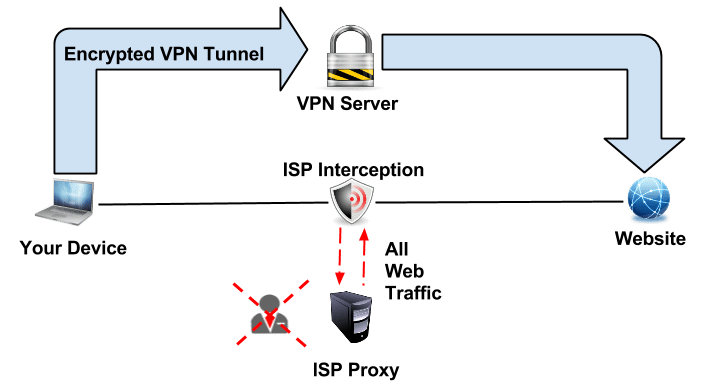

Дълбока проверка: е усъвършенствана форма за откриване на образи, която обикновено се прилага към секцията с данни на пакетите. Това се използва от доставчиците на интернет услуги и правителствата за извличане на данни, цензура, подслушване и други приложения. Ако използвате силен протокол за криптиране, вашата поверителност тук не е застрашена.

Трябва обаче първо да се свържете с VPN. Дълбоката проверка може да се използва за проследяване на опитите за VPN свързване и блокиране на установяването на тези връзки. В резултат на това няма да можете да получите VPN връзка, с която да започнете. OpenVPN като цяло е много устойчив на дълбока проверка, като се има предвид, че може да работи както UDP / TCP на всеки даден порт, използвайки широк набор от механизми за криптиране. За удоволствие от него кандидатстват някои от по-добре познатите страни Дълбоката проверка на пакетите е :

- Съединени щати

- Китай

- Русия

- Иран

- Малайзия

- Почти съм сигурен, че някои от страните в GCC “ОАЕ, KSA” го правят и въз основа на моя опит от ISP, докато живях там.

VPN протоколи в резюме:

Кой VPN протокол трябва да използвате, е вашето обаждане. Наистина се различава кое е най-доброто решение за вас въз основа на вашите нужди. Ако всичко, за което мислите, е да получите VOIP разговорите се деблокират в Дубай или да гледам Американски Netflix в Канада, тогава PPTP може да е вашето нещо. В случай, че сте параноични по отношение на сигурността си и искате да сте сигурни, че това е „възможно най-човешко в интернет“, че защитавате трафика си, може да искате да помислите TOR в a VPN доставчик с НЕ ЛОГ политика.

Ако сте в страна като Иран или Китай, OpenVPN може да е най-стабилният и сигурен избор за преодоляване дълбока проверка. В случай, че настройвате свой собствен VPN сървър, надявам се сега нещата да са малко по-разбираеми. Ако търсите доставчик на VPN и сте се настроили за това какви VPN протоколи и функции се нуждаете и искате да проверите списък с доставчици, които съдържат спецификации на доставчик, моля, вижте този сайт за VPN преглед. Аз лично използвам ExpressVPN поради широката им инфраструктура и отличната поддръжка и стабилност, както и поради факта, че те са лесни за използване и работническата приложения за всички основни операционни системи.